Uma Análise Profunda do Gophish e do PowerRat: A Evolução do Malware em Ambientes de Ameaça

Como um especialista em malware, é crucial entender as ameaças que se escondem nas sombras da internet. Recentemente, o Gophish, um framework de phishing de código aberto, tem sido amplamente utilizado em campanhas maliciosas. Juntamente com ele, o PowerRat, um RAT (Remote Access Trojan) poderoso, tem se destacado por suas capacidades avançadas. Neste artigo, exploraremos as características e implicações de ambos, destacando os pontos principais que todo profissional de segurança cibernética deve conhecer.

Gophish: O Framework de Phishing em Ação

O Gophish é uma ferramenta projetada para facilitar a criação de campanhas de phishing. Sua interface amigável permite que até mesmo os menos experientes criem e gerenciem ataques de forma eficaz. Entre suas principais características, destacam-se:

Facilidade de Uso: A interface intuitiva permite que qualquer um, com conhecimentos básicos, configure e implemente campanhas de phishing em questão de minutos.

Personalização Avançada: Os atacantes podem personalizar e-mails e páginas de captura para imitar sites legítimos, aumentando as chances de sucesso da campanha.

Relatórios Detalhados: O Gophish fornece análises detalhadas sobre o desempenho das campanhas, permitindo ajustes em tempo real.

PowerRat: O RAT que Domina o Cenário

O PowerRat se destaca como uma das ferramentas mais sofisticadas para controle remoto. Esse malware é uma arma poderosa nas mãos de cibercriminosos, oferecendo funcionalidades que vão muito além de um simples acesso remoto:

Capacidades de Espionagem: O PowerRat permite que os atacantes capturem dados de teclado, façam screenshots e gravem áudio, tornando-o uma ferramenta de espionagem extremamente eficaz.

Persistência: O malware pode se instalar de maneira a garantir que ele continue operando mesmo após reinicializações do sistema, complicando a remoção.

Fuga da Detecção: Técnicas avançadas de ofuscação ajudam o PowerRat a evitar detecções por softwares de segurança, permitindo que ele opere por longos períodos sem ser notado.

Interação entre Gophish e PowerRat

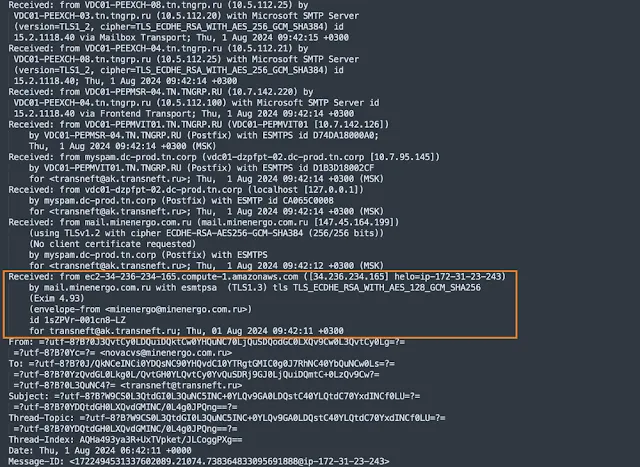

A combinação do Gophish com o PowerRat representa uma nova era de ataques cibernéticos. Os atacantes podem utilizar campanhas de phishing para distribuir o PowerRat com mais eficiência. Após capturar credenciais ou enganar usuários para clicar em links maliciosos, o PowerRat pode ser instalado no sistema da vítima, estabelecendo um canal de comunicação contínuo para exploração.

Implicações para a Segurança Cibernética

A ascensão de ferramentas como o Gophish e o PowerRat traz desafios significativos para a segurança cibernética:

Educação e Conscientização: É imperativo que organizações e indivíduos sejam educados sobre as técnicas de phishing e os riscos associados ao uso de ferramentas de acesso remoto.

Implementação de Medidas de Segurança: A adoção de autenticação multifatorial e soluções de segurança em camadas pode ajudar a mitigar os riscos apresentados por essas ameaças.

Monitoramento Contínuo: Sistemas de monitoramento devem ser implementados para detectar comportamentos anômalos que possam indicar a presença de um RAT, como o PowerRat.

A evolução do malware, exemplificada pelo Gophish e PowerRat, mostra que os cibercriminosos estão constantemente aperfeiçoando suas técnicas. Compreender essas ameaças é fundamental para desenvolver estratégias eficazes de defesa. Profissionais de segurança cibernética devem estar sempre um passo à frente, investindo em educação, tecnologia e práticas de segurança robustas para proteger dados e sistemas críticos. O combate ao malware não é apenas uma questão de defesa, mas de estar sempre preparado para o próximo ataque.